a16z|الحوسبة الكمومية وblockchain: مطابقة "الإلحاح" مع التهديد الحقيقي

ملخص Chainfeeds:

توضح هذه المقالة المفاهيم الخاطئة الشائعة حول التهديدات الكمية، بما في ذلك تأثيرها على الخوارزميات التشفيرية، وآليات التوقيع، وإثباتات المعرفة الصفرية (ZKP)، وتناقش ما تعنيه هذه التهديدات لأنظمة البلوكشين.

مصدر المقال:

a16z

وجهة نظر:

a16z: أول خطر أمني واقعي تسببه الحوسبة الكمية ليس "هجوم المستقبل"، بل هو هجوم Harvest Now, Decrypt Later (HNDL)، أي أن المهاجمين يقومون الآن بتخزين الاتصالات المشفرة، وينتظرون حتى يمتلكوا قدرات الحوسبة الكمية في المستقبل لفك تشفيرها. هذا يعني أن الاتصالات شديدة السرية (خاصة على مستوى الدول) حتى وإن لم يكن بالإمكان كسرها اليوم، قد يتم كشفها في المستقبل. لذلك، بالنسبة للأنظمة التي تتطلب سرية لمدة 10-50 سنة أو أكثر، يجب البدء الآن في نشر تشفير مقاوم للكمية. مع ذلك، هذا التهديد لا ينطبق على أنظمة التوقيع الرقمي. التوقيعات الرقمية لا تحتوي على "محتوى خاص يمكن فك تشفيره بأثر رجعي"، ولا توجد مشكلة في أن "التحقق السابق سيتم نقضه بواسطة الحوسبة الكمية". حتى لو تمكنت الحوسبة الكمية في المستقبل من تزوير التوقيعات، فإن ذلك سيؤثر فقط على المعاملات والتفويضات المستقبلية، ولن يجعل التوقيعات السابقة غير صالحة أو يكشف معلومات مخفية. بناءً على هذا المنطق، فإن آليات التوقيع الأكثر استخدامًا على البلوكشين (ECDSA، EdDSA) ستحتاج إلى الترقية في المستقبل، لكن لا يوجد استعجال للانتقال الفوري. بالإضافة إلى ذلك، نموذج أمان zkSNARKs يختلف أكثر عن التشفير. حتى لو كانت zkSNARKs المستخدمة اليوم مبنية على المنحنيات البيضاوية، فإن خاصية المعرفة الصفرية نفسها تظل آمنة ضد الهجمات الكمية، لأن الإثبات لا يحتوي على بيانات خاصة يمكن استرجاعها بواسطة خوارزميات كمية. لذلك، لا يوجد خطر من أرشفة zkSNARKs وانتظار فك التشفير. بعبارة أخرى، سلاسل الخصوصية أكثر استعجالاً، السلاسل العامة ليست مستعجلة، التوقيعات تحتاج للترقية بعد التشفير، وSNARK أقل استعجالاً من التوقيع — هذا هو ترتيب الأولويات الحقيقي للتهديدات الكمية في عالم البلوكشين. على الرغم من أن البلوكشين بشكل عام لا يحتاج إلى التحول الفوري إلى توقيعات مقاومة للكمية، إلا أن Bitcoin هو استثناء. السبب ليس اقتراب التهديد الكمي، بل البطء في الحوكمة، وتعقيد هيكل المعاملات التاريخي، واعتماد الترحيل النشط على سلوك المستخدمين. أولاً، بروتوكول Bitcoin يتغير ببطء شديد، وأي تغيير في التوافق أو منطق الأمان قد يثير جدلاً أو انقساماً أو حتى هارد فورك. ثانيًا، لا يمكن لترقية Bitcoin نقل جميع الأصول تلقائيًا، لأن مفاتيح التوقيع يحتفظ بها المستخدمون، ولا يمكن للبروتوكول فرض الترقية. هذا يعني أن المحافظ غير النشطة أو المفقودة أو غير المُدارة (يُقدر عددها بعدة ملايين BTC) ستظل معرضة بشكل دائم لهجمات كمية مستقبلية. والأكثر تعقيدًا، أن Bitcoin استخدم في بداياته P2PK (هيكل العنوان الذي يكشف المفتاح العام مباشرة)، حيث أن المفاتيح العامة مرئية على السلسلة، ويمكن للحوسبة الكمية باستخدام خوارزمية Shor استرجاع المفاتيح الخاصة مباشرة من المفاتيح العامة المرئية. هذا يختلف عن نمط العناوين الحديثة (إخفاء المفتاح العام بالهاش)، حيث لا يتم كشف المفتاح العام إلا عند إرسال المعاملة، ويمكن للمستخدمين التسابق مع المهاجمين ضمن نافذة زمنية. لذلك، ترحيل Bitcoin ليس مجرد مسألة تقنية بسيطة، بل يتعلق بمخاطر قانونية (الفقدان مقابل إثبات الملكية)، والتعاون المجتمعي، ووقت التنفيذ وتكاليفه على المدى الطويل. حتى وإن كان التهديد الكمي بعيدًا، يجب على Bitcoin البدء الآن في وضع خارطة طريق للترحيل لا رجعة فيها. رغم أن التهديد الكمي موجود بالفعل، إلا أن الترقية الشاملة المتسرعة قد تجلب مخاطر واقعية أكبر. في الوقت الحالي، العديد من الخوارزميات المقاومة للكمية تعاني من تكاليف أداء كبيرة، وتعقيد في التنفيذ، وحتى حالات تاريخية تم فيها كسرها بواسطة خوارزميات كلاسيكية (مثل Rainbow، SIKE). على سبيل المثال، توقيعات ما بعد الكم الشائعة مثل ML-DSA وFalcon أكبر بعشرات أو حتى مئات المرات من التوقيعات الحالية، كما أن تنفيذها عرضة لهجمات القنوات الجانبية، وثغرات الأعداد العائمة أو أخطاء المعلمات التي تؤدي إلى تسريب المفاتيح. لذلك، يجب ألا ينتقل البلوكشين بشكل أعمى، بل يجب اعتماد استراتيجية تدريجية، متعددة المسارات، وبنية قابلة للاستبدال: نشر التشفير الهجين (post-quantum + classical) للاتصالات السرية طويلة الأمد؛ استخدام أنظمة توقيع الهاش مسبقًا في السيناريوهات التي لا تتطلب توقيعات متكررة (البرمجيات الثابتة، تحديثات النظام)؛ الحفاظ على التخطيط والبحث على مستوى السلاسل العامة، واتباع وتيرة حذرة متوافقة مع PKI للإنترنت؛ واعتماد تصميمات تجريد الحساب أو التصميمات المعيارية، بحيث يمكن ترقية أنظمة التوقيع المستقبلية دون الإضرار بهوية السلسلة أو سجل الأصول. 【النص الأصلي بالإنجليزية】

إخلاء المسؤولية: يعكس محتوى هذه المقالة رأي المؤلف فقط ولا يمثل المنصة بأي صفة. لا يُقصد من هذه المقالة أن تكون بمثابة مرجع لاتخاذ قرارات الاستثمار.

You may also like

بيتكوين يتتبع إشارة سيولة خفية من الاحتياطي الفيدرالي بقيمة 400 مليار دولار، وهي أكثر أهمية من خفض أسعار الفائدة

تحليل مالي لـ Tether: تحتاج إلى إضافة 4.5 مليارات دولار أخرى من الاحتياطي للحفاظ على الاستقرار

إذا تم اعتماد نهج أكثر صرامة وعقابيًا بالكامل تجاه BTC، فقد يتراوح العجز الرأسمالي بين 1.25 و2.5 billions دولار أمريكي.

توقفت حلقة التمويل، وشركات خزائن العملات المشفرة تفقد قدرتها على اقتناص الفرص

تبدو خزائن الشركات مليئة بالسيولة، لكن بعد اختفاء علاوة سعر السهم، انقطع خط التمويل وهي الآن تفقد قدرتها على اقتناص الفرص عند انخفاض الأسعار.

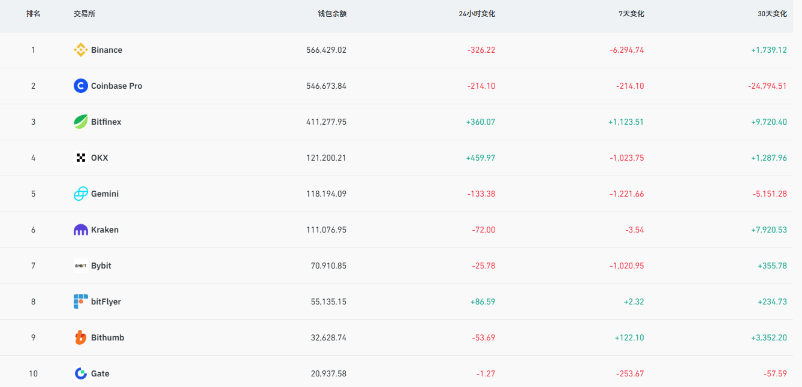

تم سحب ما يقرب من عشرة آلاف bitcoin من منصات التداول، هل السوق على وشك التغيير؟