أمان العم�لات المشفرة في عام 2025: اختراق Trust Wallet، وLedger تتعرض للانكشاف مجددًا – ما هي الحلول لحماية أصولك؟

هزّ حادثان كبيران في مجال الأمن السيبراني ثقة المستخدمين في أواخر عام 2024: سرقة 7 ملايين دولار عبر إضافة Chrome مخترقة في Trust Wallet، وتسريب جديد للبيانات الشخصية في Ledger. مع تزايد الهجمات، يستكشف القطاع طرقًا جذرية ومختلفة لتأمين النظام البيئي.

باختصار

- تسلط حوادث Trust Wallet وLedger الضوء على تزايد الإخفاقات الأمنية على مستوى المستخدم.

- تخلق البنى المركزية نقاط فشل أحادية للمحافظ والبيانات.

- تظهر نماذج أمان لامركزية وما بعد الكم كحل طويل الأجل.

Trust Wallet: سرقة 7 ملايين دولار عبر إضافة خبيثة

في 24 ديسمبر 2025، سمح تحديث لإضافة Chrome الخاصة بـ Trust Wallet (الإصدار 2.68) للمهاجمين بسحب ما يقارب 7 ملايين دولار عبر عدة سلاسل كتل. تم الكشف عن الحادث لأول مرة من قبل المحقق على السلسلة ZachXBT، وأثر على مئات المستخدمين الذين استوردوا عبارات الاسترداد الخاصة بهم إلى الإضافة المخترقة.

وفقًا لتحليلات PeckShield وSlowMist، نقل الكود الخبيث بيانات المحافظ بصمت إلى نطاق تصيد احتيالي (metrics-trustwallet.com) تم تسجيله قبل الهجوم بأيام فقط. تم غسل الأموال المسروقة — حوالي 3 ملايين دولار من Bitcoin وأكثر من 3 ملايين دولار من Ethereum — عبر منصات مركزية (ChangeNOW، FixedFloat، KuCoin).

أكدت Eowyn Chen، الرئيسة التنفيذية لـ Trust Wallet، أن الإضافة الخبيثة تم نشرها عبر مفتاح API مخترق لمتجر Chrome Web Store، متجاوزة عمليات التحقق الداخلية. أعلن Changpeng Zhao، المؤسس المشارك لـ Binance (التي تمتلك Trust Wallet)، تعويضًا كاملاً للضحايا مع الإشارة إلى تورط محتمل لـ"جهة فاعلة حكومية" أو شخص من الداخل.

Ledger: تسريب بيانات جديد عبر شريك طرف ثالث

في أوائل يناير 2026، أخبرت Ledger عملاءها عن تعرض بيانات شخصية جديدة بعد اختراق لدى Global-e، مزود معالجة المدفوعات والشريك في التجارة الإلكترونية. تشمل المعلومات المخترقة أسماء وعناوين بريد إلكتروني وعناوين بريدية لبعض المشترين على ledger.com.

أوضحت Ledger أن أنظمتها الداخلية وأجهزتها وبرمجياتها لم تتأثر. ليس لدى Global-e وصول لعبارات الاسترداد (24 كلمة)، أو المفاتيح الخاصة، أو أرصدة المستخدمين. ومع ذلك، أعاد هذا التسريب إحياء المخاوف: ففي 2020، كشف خرق مماثل بيانات أكثر من 270,000 عميل، مما غذى حملات تصيد احتيالي مستمرة وهجمات "المفتاح والعتلة" (ابتزاز جسدي مستهدف).

وفقًا لدراسة داخلية من Ledger، ارتفعت هجمات الهندسة الاجتماعية بنسبة 40% في 2025 مقارنة بـ2024، حيث يستغل المهاجمون الآن البيانات الشخصية المسروقة لتجاوز إجراءات الأمان التقليدية.

المشكلة الجوهرية: بنية مركزية معرضة للخطر

هاتان الحادثتان، رغم اختلاف طبيعتهما، تشتركان في قاسم مشترك: الاعتماد على نقاط فشل أحادية. في Trust Wallet، كان مفتاح API واحد مخترق كافيًا لحقن كود خبيث. في Ledger، أدى الاعتماد على بائع خارجي إلى كشف بيانات العملاء.

وفقًا لتقرير Chainalysis لعام 2025، تم سرقة أكثر من 3.4 مليار دولار من النظام البيئي للعملات الرقمية هذا العام، مع ارتفاع حاد في الهجمات التي تستهدف المستخدمين الأفراد بدلاً من البروتوكولات. تؤكد CertiK هذا التوجه: يتحول القراصنة بعيدًا عن ثغرات العقود الذكية إلى استغلال نقاط ضعف بشرية ونقاط دخول محيطية.

أمام هذا الواقع، يستكشف قطاع الأمن السيبراني في البلوكشين طرقًا جديدة لتجاوز حدود النموذج التقليدي.

نظرة عامة على حلول الأمن السيبراني في البلوكشين

تقدم عدة جهات رئيسية طرقًا متكاملة لتأمين نظام Web3:

CertiK: التدقيق كمقياس صناعي

تعد CertiK الرائدة عالميًا في تدقيق العقود الذكية، حيث جمعت 296 مليون دولار وتحمي أكثر من 300 مليار دولار من الأصول لصالح 3,200 عميل. توفر منصة Skynet المراقبة اللحظية، بينما تحدد أدوات التحقق الرسمي الثغرات قبل النشر. القصور: يظل التدقيق لقطة لحظية لا تغطي التهديدات بعد النشر أو هجمات البنية التحتية.

Hacken وQuantstamp: التدقيق والشهادات

تقدم Hacken وQuantstamp خدمات تدقيق معترف بها، مع إثبات الاحتياطيات (Proof-of-Reserves) للمنصات. تستخدم Bybit EU، على سبيل المثال، تدقيقات Hacken للشفافية. القصور: مثل CertiK، لا تحمي هذه التدقيقات من التهديدات المتطورة أو الاختراقات اللحظية للبنية التحتية.

Naoris Protocol: نحو أمن سيبراني لامركزي وما بعد الكم

يظهر نهج مختلف جذريًا مع Naoris Protocol، الذي يحول كل جهاز متصل إلى عقدة تحقق أمني. تأسس البروتوكول في 2018 على يد David Carvalho، وينشر "شبكة الثقة" اللامركزية حيث تراقب الأجهزة بعضها البعض في الوقت الفعلي، مما يلغي نقاط الفشل الأحادية.

على عكس حلول التدقيق اللحظي، يعمل Naoris عبر آلية إجماع مبتكرة تسمى dPoSec (إثبات الأمان اللامركزي)، حيث تتحقق كل عقدة باستمرار من سلامة الآخرين. كما تدمج المنصة SWARM AI، الذكاء الاصطناعي الموزع الذي ينسق الاستجابة للتهديدات ويوزع التحديثات الدفاعية فورًا.

ما يميز Naoris بشكل خاص هو بنيتها التحتية لما بعد الكم. بينما تظل الخوارزميات التشفيرية الحالية (RSA، ECC) معرضة لخطر حواسيب الكم المستقبلية، تستخدم Naoris معايير متوافقة مع NIST وNATO NCIA وETSI (وخاصة Dilithium-5) لضمان الصمود طويل الأجل. في سبتمبر 2025، تم الاستشهاد بالبروتوكول في تقرير مقدم إلى هيئة SEC الأمريكية كنموذج مرجعي للبنية التحتية للبلوكشين المقاومة للكم.

تُظهر شبكة الاختبار، التي أطلقت في يناير 2025، أرقامًا مبهرة: أكثر من 100 مليون معاملة ما بعد الكم تمت معالجتها، 3.3 مليون محفظة، مليون عقدة تحقق، و600 مليون تهديد تم تحييده. جمع المشروع 31 مليون دولار من مستثمرين من بينهم Tim Draper ويستفيد من مستشارين من IBM وNATO والبيت الأبيض سابقًا.

ماذا يعني ذلك للمستخدمين؟

في حالة Trust Wallet، كان من الممكن أن تكتشف بنية شبكة الثقة السلوك غير الطبيعي للإضافة المخترقة (نقل البيانات إلى نطاق خارجي) قبل سحب الأموال. كان بإمكان كل جهاز في الشبكة التنبيه الجماعي للخلل.

أما في Ledger، فيوضح الاعتماد على بائع واحد (Global-e) حدود النموذج المركزي. كان من الممكن أن يقلل التحقق اللامركزي من سلامة أنظمة الطرف الثالث من سطح الهجوم وحد من تعرض البيانات.

فلسفة "الثقة الصفرية" الموزعة لا تؤمن نقطة واحدة فقط: بل تجعل النظام البيئي بأكمله مرنًا. يمكن تطبيق هذا النهج ليس فقط على المحافظ بل أيضًا على منصات DeFi وDAOs وأنظمة الحوكمة الحيوية.

مقارنة بين أساليب الأمن السيبراني

| الحل | النوع | نطاق الحماية | ما بعد الكم |

| CertiK | تدقيق لحظي | العقود الذكية | لا |

| Hacken | تدقيق + إثبات الاحتياطي | العقود الذكية، الاحتياطيات | لا |

| Naoris Protocol | شبكة لامركزية | Web2 + Web3 + البنية التحتية | نعم (NIST/NATO) |

فلسفة "الثقة الصفرية" الموزعة لا تؤمن نقطة واحدة فقط: بل تجعل النظام البيئي بأكمله مرنًا. يمكن تطبيق هذا النهج ليس فقط على المحافظ بل أيضًا على منصات DeFi وDAOs وأنظمة الحوكمة الحيوية.

عزز تجربتك مع Cointribune ببرنامج "اقرأ واربح"! في كل مرة تقرأ فيها مقالًا، تربح نقاطًا وتصل إلى مكافآت حصرية. سجّل الآن وابدأ جني الفوائد.

إخلاء المسؤولية: يعكس محتوى هذه المقالة رأي المؤلف فقط ولا يمثل المنصة بأي صفة. لا يُقصد من هذه المقالة أن تكون بمثابة مرجع لاتخاذ قرارات الاستثمار.

You may also like

الرئيس التنفيذي لشركة Solana Labs يتحدى رؤية Buterin حول استمرارية البلوكشين

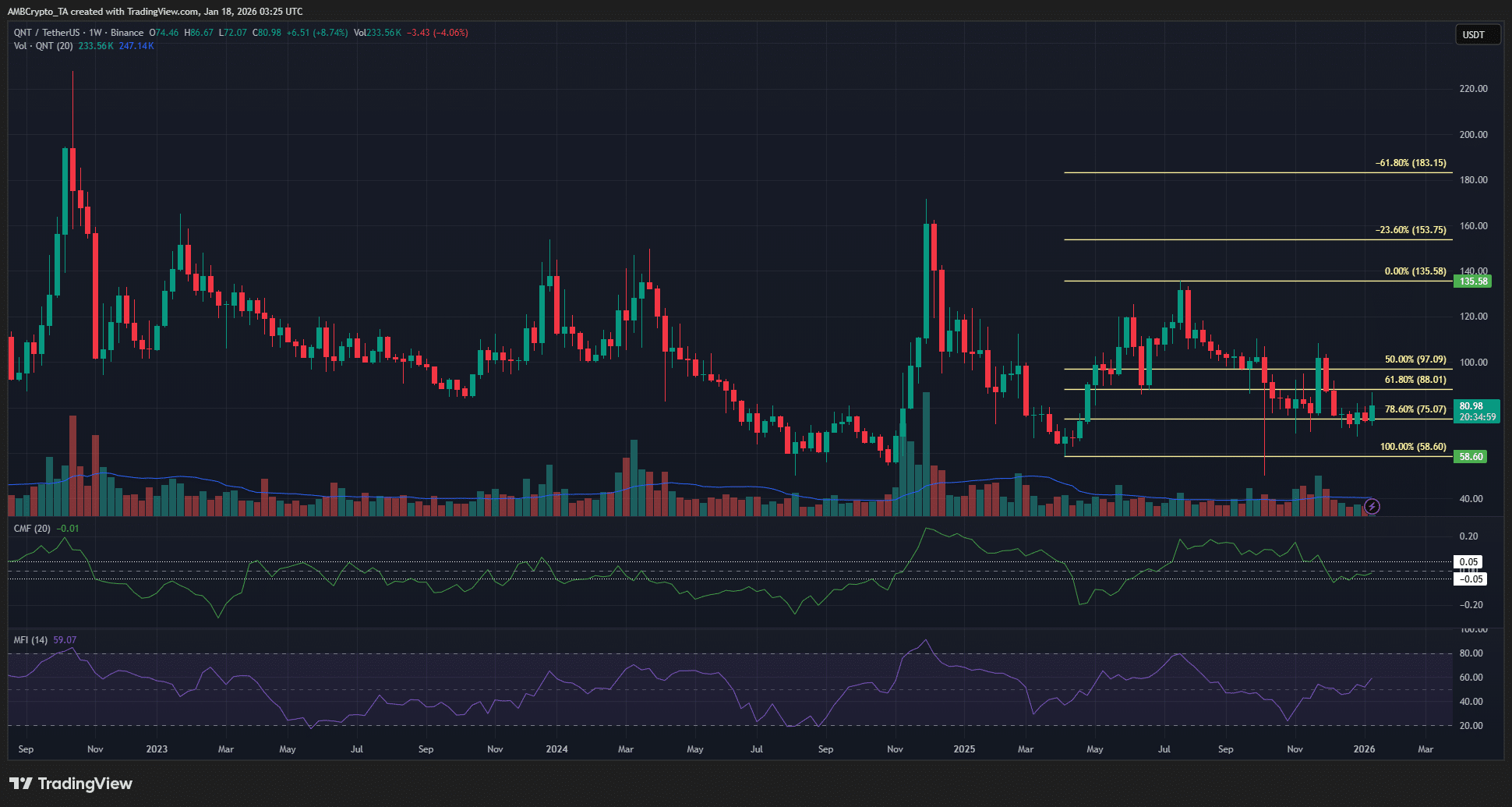

ارتفع QNT بنسبة 12% مع تضاعف حجم التداول — هل يمكن للثيران في Quant الدفاع عن هذا المستوى؟

انضمام GRAM Ecosystem إلى EtherForge لتعزيز ألعاب Web3 عبر السلاسل

قال مسؤول في Microsoft: الجميع سيحصل على صديق AI خاص به خلال خمس سنوات