Slow Mist: Si el CEX atacado actualiza su versión de contrato Safe y habilita el mecanismo de protección Guard, podría evitar este incidente de hacking

Según el análisis de SlowMist, el ataque a CEX se originó principalmente por el uso de una versión desactualizada del contrato Safe (v1.1.1), lo que le impidió utilizar mecanismos clave de Guard para su protección. Si se actualizara a la versión 1.3.0 o una superior y se implementaran los mecanismos de Guard adecuados, incluyendo la especificación de una dirección de lista blanca única para recibir fondos y una verificación estricta de ACL de funciones del contrato, esta pérdida podría posiblemente evitarse. SlowMist enfatiza que, aunque esto es solo una hipótesis, proporciona importantes perspectivas para la gestión futura de la seguridad de los activos.

Descargo de responsabilidad: El contenido de este artículo refleja únicamente la opinión del autor y no representa en modo alguno a la plataforma. Este artículo no se pretende servir de referencia para tomar decisiones de inversión.

También te puede gustar

En tendencia

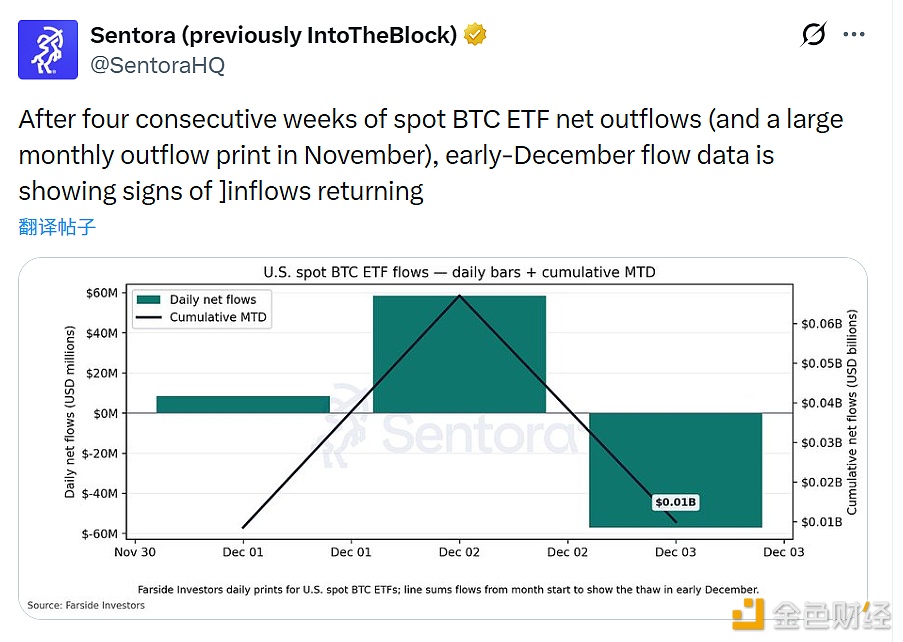

MásLos datos de los flujos de fondos de los ETF de bitcoin al contado a principios de diciembre muestran señales de recuperación en las entradas.

Datos: La tenencia del Franklin Templeton XRP ETF aumentó a casi 63 millones de tokens en la primera semana de cotización, con un valor de mercado de 127.8 millones de dólares.