L’exploiteur de UXLINK perd 542 millions de tokens créés illégalement lors d’une attaque de phishing

Le piratage de UXLINK a pris une tournure inattendue après que l’exploiteur lui-même ait été victime d’une escroquerie de phishing, perdant plus de 542 millions de tokens au profit du tristement célèbre groupe Inferno Drainer.

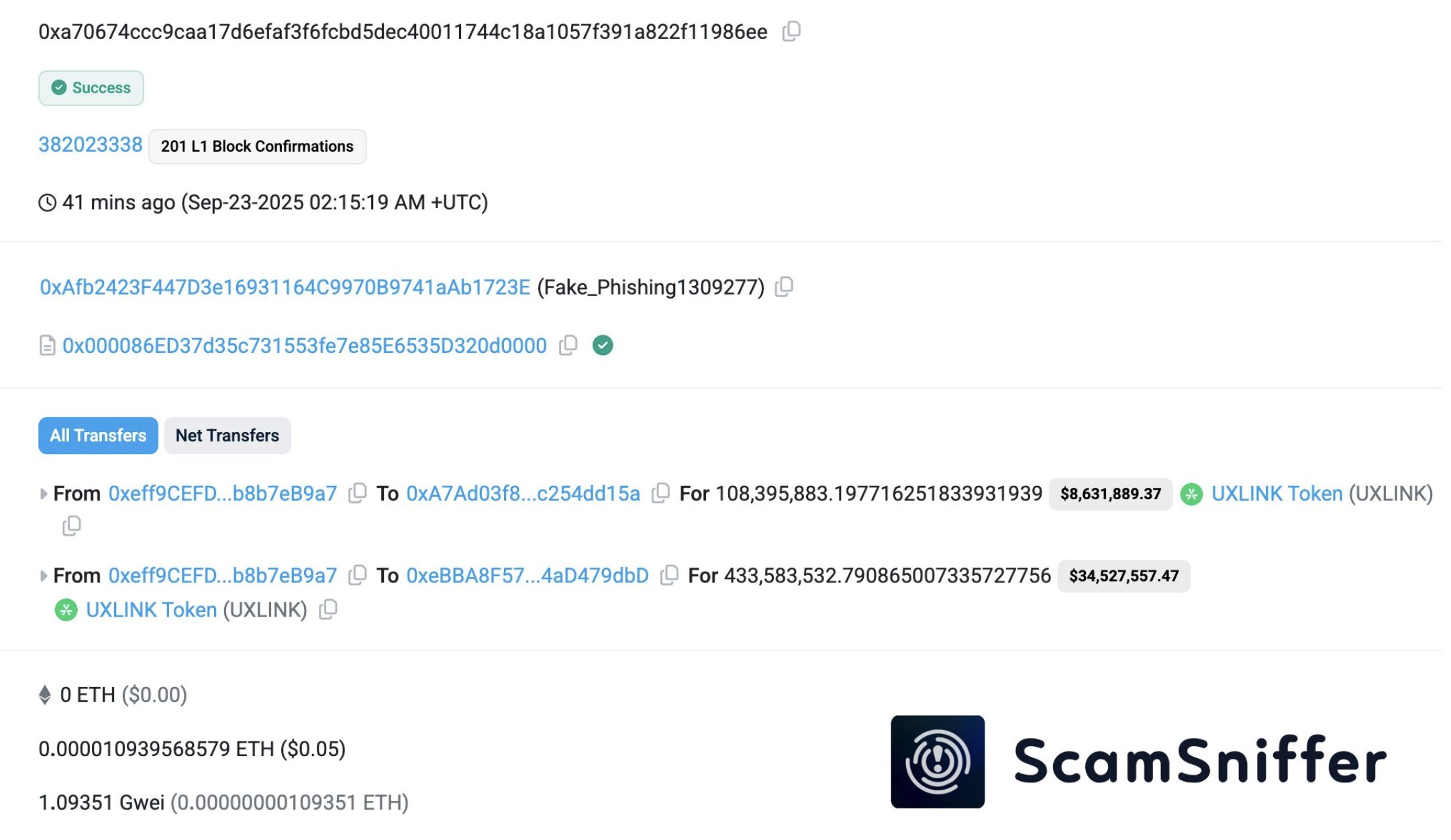

- La société de sécurité blockchain ScamSniffer a signalé que l’exploiteur avait signé une approbation increaseAllowance malveillante, permettant à des adresses de phishing de drainer plus de 43 millions de dollars en tokens UXLINK.

- Yu Xian, fondateur de SlowMist, a déclaré que le vol avait probablement été réalisé par Inferno Drainer en utilisant des méthodes classiques de phishing par autorisation.

- L’incident aggrave la crise en cours de UXLINK, après une faille multi-sig de 11,3 millions de dollars et une émission non autorisée continue de tokens, le projet préparant désormais un échange de tokens pour restaurer l’intégrité.

La saga UXLINK a pris une tournure inattendue lorsque le portefeuille de l’exploiteur a été ciblé par une attaque de phishing. Environ 542 millions de tokens UXLINK ont été siphonnés après que l’adresse ait signé une transaction increaseAllowance malveillante, a rapporté la plateforme de sécurité blockchain ScamSniffer mardi.

Selon les données on-chain, l’approbation suspecte a été exécutée vers midi UTC, permettant à un contrat de phishing de drainer plus de 43 millions de dollars aux prix du marché, répartis sur plusieurs adresses déjà identifiées comme malveillantes par les enquêteurs.

Source : @realScamSniffer

Source : @realScamSniffer Selon Yu Xian, fondateur de SlowMist, l’exploiteur a probablement été victime du groupe de phishing bien connu Inferno Drainer. Dans une publication sur X, Yu a déclaré que « les quelque 542 millions de tokens UXLINK volés plus tôt ont peut-être été dérobés par Inferno Drainer en utilisant des méthodes classiques de phishing par autorisation ».

Les conséquences de UXLINK

Ce dernier incident fait suite à une faille de portefeuille multi-sig révélée le 22 septembre, lorsque des attaquants ont exploité une vulnérabilité delegateCall pour s’emparer des droits d’administrateur. Cette attaque a détourné 11,3 millions de dollars d’actifs — dont ETH, WBTC et des stablecoins — via Ethereum et Arbitrum. Depuis lors, l’adresse de l’exploiteur a continué à émettre illégalement des milliards de tokens UXLINK, à les vendre sur des DEX et à transférer les fonds en ETH.

Le prix du token du projet a chuté de plus de 70 % depuis la faille, effaçant près de 70 millions de dollars de capitalisation boursière. En réponse, UXLINK a confirmé la préparation d’un échange de tokens pour restaurer l’intégrité de l’offre et travaille avec des plateformes centralisées pour suspendre les dépôts et geler les portefeuilles suspects.

Il reste à voir si l’échange de tokens pourra restaurer pleinement la confiance dans l’écosystème, mais l’exploitation de phishing d’aujourd’hui met en lumière une vulnérabilité plus large en situation de crise : une fois un portefeuille compromis, les attaquants exploitent souvent des autorisations et des allowances secondaires pour extraire encore plus de valeur.

Avertissement : le contenu de cet article reflète uniquement le point de vue de l'auteur et ne représente en aucun cas la plateforme. Cet article n'est pas destiné à servir de référence pour prendre des décisions d'investissement.

Vous pourriez également aimer

"La course haussière la plus détestée de tous les temps ?" 5 choses à savoir sur Bitcoin cette semaine

La nouvelle vague d’ETF de XRP aidera-t-elle à déclencher un rallye à 10 $?

Le rythme de la hausse de Dogecoin (DOGE) indique $0,21 comme prochain objectif — puis $0,30