Portfel Passkey: „moment Tesli” dla portfeli kryptowalutowych

Prawdziwa rewolucja nie polega na lepszej ochronie kluczy, lecz na uniemożliwieniu ich kradzieży. Witajcie w erze portfeli Passkey.

Wstęp: Tajemnica zniknięcia 50 miliardów dolarów

W lutym 2025 roku historia kryptowalut zapisała kolejny ciężki rozdział: najbardziej zaufane w branży rozwiązanie multisignature Safe (Wallet) straciło 1,6 miliarda dolarów w wyniku ataku na frontend. Nie był to efekt jakiejś głębokiej luki zero-day czy przełomu w obliczeniach kwantowych, lecz rezultat problemu istniejącego od początku kryptografii: słabości samego interfejsu użytkownika do obsługi kluczy.

Od 2020 roku z portfeli, które deklarowały bezpieczeństwo, zniknęło ponad 50 miliardów dolarów. Schemat ataków hakerskich jest niemal identyczny: blockchain nie został złamany, kryptografia nie została złamana, a środki znikają w tajemniczy sposób. Trudna do zaakceptowania prawda brzmi: „bezpieczne” portfele wcale nie są bezpieczne – zamek jest wystarczająco mocny, ale często pilnujemy niewłaściwych drzwi.

A co jeśli problem nie leży w zabezpieczeniach, lecz w samej architekturze?

I. Aktywa na łańcuchu, klucze w portfelu

Korekta pojęcia „portfela”

Przede wszystkim większość ludzi nie zdaje sobie sprawy: portfel nie przechowuje kryptowalut. Twoje bitcoin nie są na Ledgerze, a ethereum nie są w MetaMask.

Kryptoaktywa istnieją na blockchainie – to niezniszczalny, przejrzysty „skarbiec”, którego autentyczność można zweryfikować, ale nie istnieje w żadnym portfelu. Blockchainowy skarbiec jest doskonały – hakerzy nie mogą go zaatakować, nie można go zmienić, istnieje wiecznie. W twoim portfelu przechowywany jest jedynie pęk kluczy do otwarcia tego skarbca, a nie same aktywa.

Zrozumienie tego zmienia nasze postrzeganie bezpieczeństwa:

- Skarbiec (The Vault): Aktywa znajdują się w blockchainowym skarbcu – rozproszone na tysiącach węzłów, chronione przez matematyczny konsensus.

- Klucz prywatny (Private Key): Jedyny sposób na otwarcie skarbca – jeśli ten ciąg znaków wycieknie, tracisz absolutną kontrolę nad aktywami.

- Klucz publiczny / Adres (Public Address): Numer „domu” aktywów na blockchainie – można go bezpiecznie udostępniać, jak adres e-mail.

- Podpis cyfrowy (Digital Signature): Niepodrabialne upoważnienie – matematyczny dowód umożliwiający wykonanie transakcji.

- Transakcja (Transaction): Podpisana instrukcja, dzięki której aktywa mogą zostać przeniesione.

Zrozumienie tej logiki sprawia, że wyzwania bezpieczeństwa portfeli stają się bardzo jasne: aktywa na blockchainie są bardzo bezpieczne, a każda kradzież, atak czy strata – wynika z tego, że ktoś zdobył klucz przez lukę.

Pytanie, które napędza ewolucję portfeli od 15 lat, jest proste, a zarazem złożone: jak chronić klucz?

II. Cztery generacje ewolucji zarządzania kluczami

Historia portfeli kryptowalut to w istocie historia ukrywania kluczy. Innowacje w technologii portfeli zawsze wynikały z porażek poprzedników, lecz nieuchronnie wprowadzały nowe luki. Być może nadszedł czas, by rozwiązać problem na poziomie architektury.

Pierwsza generacja: portfele programowe / gorące portfele (2009 – dziś)

Pierwsze rozwiązania były logiczne, ale staromodne: klucz szyfrowano i ukrywano za hasłem. Portfele programowe przechowywały klucz prywatny na urządzeniu użytkownika, w postaci frazy seed (12 lub 24 słowa). Użytkownicy byli wielokrotnie ostrzegani, by zapisać frazę na kartce i nigdy jej nie zgubić.

To rozwiązanie wydaje się proste, ale jest pełne luk: oprogramowanie może zostać zhakowane, komputer zainfekowany wirusem, złośliwe oprogramowanie może podmienić adres w schowku, strony phishingowe mogą wyłudzić frazę seed, a rozszerzenia przeglądarki mogą zostać złamane. Dziś luki w portfelach programowych kosztowały użytkowników już miliardy dolarów, a straty wciąż rosną.

Klucz przechowywany w oprogramowaniu jest bardzo podatny na ataki.

Druga generacja: portfele sprzętowe / zimne portfele (2014 – dziś)

Odpowiedzią branży była izolacja fizyczna. Portfele sprzętowe, takie jak Ledger i Trezor, przechowują klucz offline, w dedykowanym sprzęcie, bez kontaktu z internetem. Klucz pozostaje w bezpiecznym chipie, transakcje są podpisywane wewnątrz urządzenia, bez narażania na złośliwe oprogramowanie.

Pojawiły się jednak nowe problemy: portfele sprzętowe są bardzo niewygodne – wyobraź sobie płacenie za kawę z USB. Można je zgubić, ukraść lub uszkodzić. Ataki na łańcuch dostaw mogą wprowadzić złośliwy kod jeszcze przed dostarczeniem urządzenia do użytkownika. Słynny wyciek danych użytkowników Ledger ujawnił miliony adresów, umożliwiając hakerom przeniesienie ataków z online do offline.

Izolacja daje bezpieczeństwo, ale kosztem wygody.

Trzecia generacja: portfele z wielostronnym obliczaniem bezpieczeństwa (MPC) (2018 – dziś)

Portfele MPC próbowały innego podejścia: klucz dzielony jest na fragmenty, żadna pojedyncza strona nie ma pełnego klucza, a do podpisania transakcji potrzebna jest współpraca kilku stron. Klucz nigdy nie jest rekonstruowany w jednym miejscu.

Klienci instytucjonalni byli bardzo zadowoleni – wreszcie mogli zarządzać portfelem firmowym bez ryzyka frazy seed. Jednak MPC przywróciło to, co kryptografia chciała wyeliminować: zaufanie. Użytkownik musi ufać usługodawcy, który może się zmówić, zniknąć, zostać zhakowany lub odmówić obsługi.

14 października 2025 roku dostawca portfeli MPC Privy miał dwugodzinną awarię serwera z powodu przeciążenia sieci, przez co setki tysięcy użytkowników nie mogły wykonać przelewów. Portfele MPC są też skomplikowane we wdrożeniu, kosztowne, a ostatecznie fragmenty klucza powierzane są innym. Coraz więcej regulatorów uznaje portfele MPC za częściową, a nie prawdziwą samoobsługę.

Rozproszone zaufanie jest lepsze niż scentralizowane, ale nadal wymaga zaufania do ludzi.

Czwarta generacja: portfele Passkey (2024 – dziś)

Czwarta generacja portfeli to fundamentalna zmiana architektury: nie ukrywa ani nie dzieli klucza, lecz zamyka go w bezpiecznym chipie urządzenia – tym samym, który chroni Apple Pay i Google Pay. Klucz istnieje, ale nie można go wyodrębnić, wyeksportować ani ukraść. Może być użyty tylko po uwierzytelnieniu biometrycznym użytkownika.

Bez frazy seed, bez sprzętu, bez stron trzecich.

Oś czasu ewolucji

- 2009: Pierwsze portfele bitcoin, lokalne przechowywanie kluczy

- 2014: Ledger wprowadza pierwszy konsumencki portfel sprzętowy

- 2018: Technologia MPC trafia do instytucji

- 2025: Pierwszy korporacyjny portfel Passkey (zCloak.Money) wchodzi na rynek

- 2025 ~ 2027: Rozpoczyna się masowa migracja do portfeli Passkey

Każda generacja portfeli rozwiązywała kluczowy problem poprzedniej, ale wprowadzała nowe. Użytkownicy zawsze musieli wybierać między bezpieczeństwem a wygodą. Portfel Passkey to pierwsze rozwiązanie, które oferuje oba te aspekty jednocześnie.

III. Śmiertelna wada – słaby interfejs

Branża ma niewygodny fakt: trzy pierwsze generacje portfeli dzielą śmiertelną wadę niezwiązaną z przechowywaniem kluczy.

Niezależnie od tego, czy użytkownik korzysta z portfela programowego, sprzętowego czy MPC, musi uzyskać do niego dostęp przez infrastrukturę Web2:

- Frontend / aplikacja hostowana na scentralizowanym serwerze (możliwy do przejęcia)

- Możliwe wycieki DNS (przekierowanie użytkownika na fałszywą stronę)

- Możliwość podmiany rozszerzenia przeglądarki (na złośliwą wersję)

- Interfejs sieciowy może być phishingowany (idealna kopia może ukraść klucz użytkownika)

Atak na Safe (Wallet) na 1,6 miliarda dolarów to ostateczny dowód: jeśli interfejs dostępu do portfela można złamać, nawet najbezpieczniejsze przechowywanie kluczy jest bez znaczenia.

Obecny problem branży polega na tym, że:

- Pierwsza generacja portfeli programowych: fraza seed szyfrowana technologią wojskową, ale dostęp przez automatycznie aktualizowaną wtyczkę lub aplikację dystrybuowaną przez scentralizowany serwer.

- Druga generacja portfeli sprzętowych: klucz w niełamliwym sprzęcie, ale zarządzany przez oprogramowanie pobrane ze strony, która może być przejęta.

- Trzecia generacja portfeli MPC: klucz rozproszony zaawansowaną kryptografią, ale portal internetowy obsługiwany przez tradycyjną infrastrukturę.

To jak mieć niezniszczalny skarbiec, ale drzwi z kartonu.

Każda generacja portfeli obsesyjnie chroniła klucz, ale nie interfejs użytkownika. Hakerzy są sprytni – gdy zespoły bezpieczeństwa tworzą lepsze zamki, atakujący po prostu podmieniają drzwi.

To jest ból, który rozwiązuje czwarta generacja portfeli – chroni zarówno klucz, jak i interfejs.

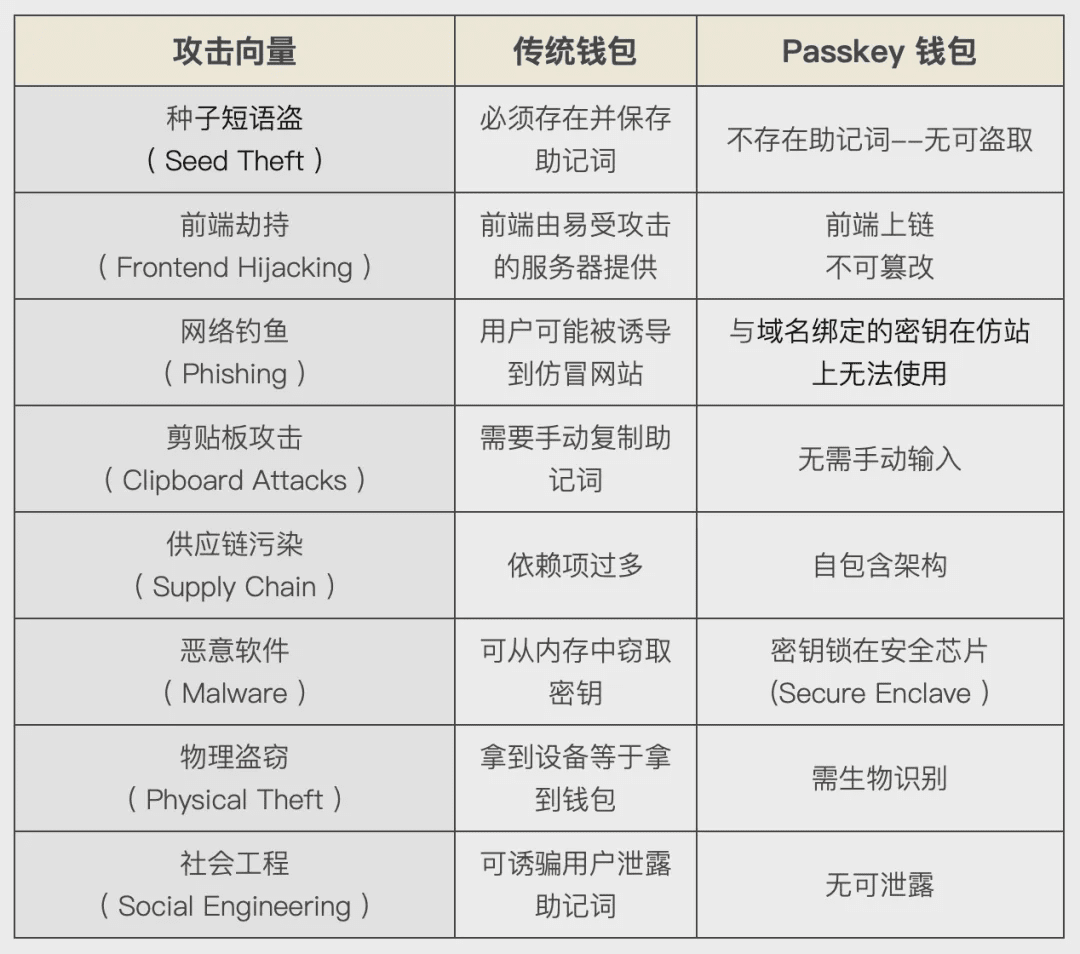

IV. Przegląd modeli ataków na portfele

Aby zrozumieć, dlaczego portfele Passkey są rewolucyjne, trzeba wiedzieć, jak kradzione są kryptoaktywa. Ataki te można podzielić na cztery główne kategorie, w zależności od słabości architektury.

Ataki na frontend / interfejs (Frontend / Interface Attacks)

Najbardziej destrukcyjne ataki nie są wymierzone w blockchain czy portfel, lecz w interfejs. Przejęcie DNS przekierowuje użytkownika na identyczną fałszywą stronę. Atak na Safe (Wallet) działał właśnie tak: atakujący przejął frontend i wstrzyknął złośliwy kod, a użytkownicy podpisywali „normalne” transakcje, tracąc środki.

Ataki na wtyczki przeglądarki są równie podstępne: przejęcie konta dewelopera i wypuszczenie złośliwej aktualizacji lub nakłonienie użytkownika do pobrania zainfekowanego skryptu. Użytkownik ufa znajomemu interfejsowi, nie wiedząc, że każda transakcja wysyła środki do atakującego.

Kradzież frazy seed (Seed Phrase Theft)

12 lub 24 słowa chroniące miliardy dolarów są w rzeczywistości bardzo kruche. Ataki obejmują:

- Kradzież fizyczna: Zrobienie zdjęcia lub kradzież zapisanej frazy seed.

- Kradzież cyfrowa: Złośliwe oprogramowanie skanujące i rozpoznające wzorce fraz seed.

- Weryfikacja społeczna: Podszywanie się pod obsługę klienta i nakłanianie użytkownika do „weryfikacji” frazy seed.

- Fałszywe generatory fraz seed: Tworzenie łatwych do złamania fraz seed.

Wycieczenie frazy seed oznacza całkowitą, trwałą stratę – nie do odzyskania, nie do rozstrzygnięcia, nie do cofnięcia.

Operacje phishingowe (Phishing Operations)

Phishing w kryptowalutach stał się przemysłowym systemem oszustw. Typowe schematy to:

- Phishing uprawnień (Approval Phishing): Nakłanianie użytkownika do nadania nieograniczonych uprawnień do tokenów.

- Fałszywe airdropy: Tworzenie poczucia pilności, by użytkownik stracił czujność.

- Klonowanie stron: 1:1 kopia popularnych stron DeFi, by wyłudzić dane i frazy seed.

W sieci doskonała imitacja kosztuje niewiele – nawet eksperci mogą dać się nabrać.

Zanieczyszczenie łańcucha dostaw (Supply Chain Compromises)

Nowoczesne systemy oprogramowania są wzajemnie zależne, co daje mnóstwo okazji do ataku. Wycieczenie jednego pakietu npm (biblioteka JavaScript) może wpłynąć na tysiące portfeli, aktualizacja firmware portfela sprzętowego może wprowadzić tylne drzwi, a złośliwy kod może aktywować się miesiące po instalacji.

Atak na Ledger Connect Kit to typowy przykład: zainfekowana biblioteka wpłynęła na wiele aplikacji DeFi, powodując wyczyszczenie portfeli w całym ekosystemie.

V. Wejście portfela Passkey

Czym jest Passkey?

Passkey to nie nowa technologia kryptograficzna, lecz system przyszłościowej cyfrowej autoryzacji, w który Apple, Google i Microsoft zainwestowały miliardy dolarów. Gdy użytkownik odblokowuje iPhone przez FaceID, loguje się do GitHub przez TouchID lub korzysta z Windows Hello, już używa Passkey.

Najwięksi gracze technologiczni i finansowi na świecie już wdrożyli ten system. Binance, Coinbase i PayPal chronią nim miliony kont, Amazon, Google i Microsoft ustanowiły go standardem bezpieczeństwa. Technologia oparta na standardzie WebAuthn / FIDO2 została przetestowana przez miliardy użytkowników.

Przełom polega na tym, że ta dojrzała technologia trafi do portfeli kryptowalutowych.

Jak Passkey zmienia model bezpieczeństwa:

- Uwierzytelnianie biometryczne: Twarz lub odcisk palca użytkownika to jedyna droga dostępu.

- Bezpieczeństwo powiązane z domeną: Każdy Passkey jest powiązany z konkretną domeną, co matematycznie uniemożliwia phishing.

- Brak współdzielonych sekretów: W przeciwieństwie do haseł czy fraz seed, Passkey nigdy nie opuszcza urządzenia użytkownika.

- Wsparcie sprzętowe: Klucz znajduje się w bezpiecznym chipie urządzenia (Secure Enclave), tym samym, który chroni płatności.

Gdy Apple w iOS 16 uczyniło Passkey standardem, nie tylko ulepszyło hasła – całkowicie je wyeliminowało. Ta sama rewolucja wkracza do świata kryptowalut.

Kompletna architektura (The Complete Architecture)

Nowoczesny portfel Passkey łączy trzy kluczowe warstwy, które współpracują, zapewniając niespotykane dotąd bezpieczeństwo.

Warstwa 1: Passkey w bezpiecznym chipie

Klucz prywatny generowany jest w bezpiecznym chipie urządzenia i tam pozostaje. Nie jest przechowywany w oprogramowaniu, nawet użytkownik nie ma do niego dostępu. Jego jedyną funkcją jest podpisywanie transakcji po uwierzytelnieniu użytkownika.

Warstwa 2: Niezmienny frontend (Immutable Frontend)

Interfejs portfela Passkey nie jest już dostarczany przez tradycyjny serwer, lecz cały frontend jest wdrożony na blockchainie. Jest niezmienny, nie do podmienienia – jak sam blockchain, trwały na zawsze.

Warstwa 3: Bezpośrednie wykonanie na blockchainie (Direct Blockchain Execution)

Transakcje trafiają bezpośrednio z uwierzytelnionego urządzenia na blockchain – bez pośrednich serwerów, kluczy API czy podatnej na ataki infrastruktury scentralizowanej.

Zastosowanie w praktyce

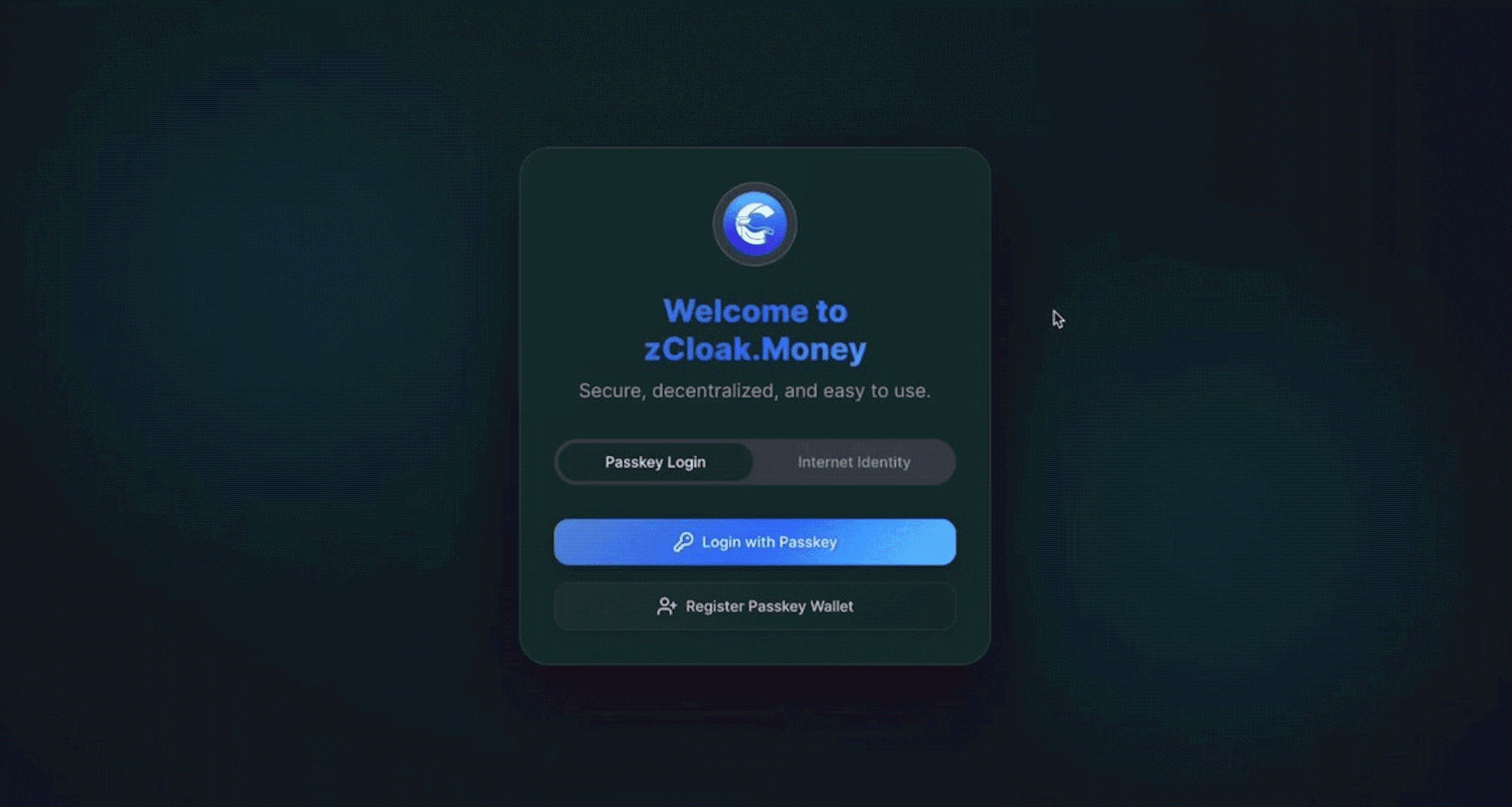

Obecnie kilka zespołów bada portfele Passkey, ale zCloak.Money jako pierwszy wdrożył pełną architekturę:

- Uwierzytelnianie przez Passkey

- Frontend na blockchainie zbudowany przez ICP

- Chain-key Cryptography dla wsparcia wielu łańcuchów

System ten jest już dostępny i używany w praktyce.

Kluczowy niezmienny frontend

Połączenie Passkey z niezmiennym frontendem rozwiązuje problem bezpieczeństwa na obu końcach. Tradycyjne portfele, nawet z najbezpieczniejszym kluczem, mogą zostać całkowicie zniszczone przez przejęcie interfejsu. Nawet portfele Passkey z tradycyjnym frontendem są podatne na przejęcie DNS lub serwera.

Jednak gdy frontend znajduje się na blockchainie – niezmienny, weryfikowalny i trwały – nie ma już czego przejmować. Portfel, który widzi i obsługuje użytkownik, jest częścią protokołu.

To połączenie technologii daje bezprecedensowy efekt: portfel nie do złamania, nie dzięki lepszej obronie, lecz przez całkowite wyeliminowanie punktów wejścia dla ataku.

VI. Architektura odporna na ataki

Portfel Passkey nie tylko opiera się atakom – sprawia, że większość z nich jest logicznie niemożliwa. Bezpieczeństwo nie polega na budowaniu murów, lecz na odporności architektury.

Macierz odporności

Zasady techniczne

Ta odporność wynika z fundamentalnych różnic architektonicznych:

- Passkey nie można wyodrębnić ani skopiować – klucz prywatny generowany jest w bezpiecznym chipie i na zawsze z nim powiązany. Nie ma funkcji do wyodrębnienia, nie ma API do odczytu. Nawet uzyskanie najwyższych uprawnień na urządzeniu (Root Access) nie daje dostępu.

- Uwierzytelnianie biometryczne odbywa się lokalnie – dane twarzy lub odcisku palca nigdy nie opuszczają urządzenia. Bezpieczny chip weryfikuje biometrię i dopiero wtedy pozwala na podpisanie transakcji. Nie ma to związku z żądaniami sieciowymi, zewnętrzną weryfikacją ani powierzchnią ataku.

- Powiązanie z domeną uniemożliwia przekierowanie – każdy Passkey jest kryptograficznie powiązany z konkretną domeną. Nawet jeśli atakujący stworzy idealną kopię strony, Passkey po prostu tam nie zadziała. Atak staje się fizycznie niemożliwy.

- Niezmienny frontend nie może być przejęty – jeśli interfejs portfela jest częścią protokołu blockchain, a nie hostowany tradycyjnie, nie ma serwera do ataku, DNS do przejęcia ani CDN do zainfekowania. Interfejs jest niezmienny jak sam blockchain.

VII. Moment Tesli

Tak jak Tesla nie stworzyła lepszego silnika spalinowego, lecz całkowicie wyeliminowała potrzebę benzyny, tak portfele Passkey nie potrzebują już frazy seed.

Przełom modelu

Rewolucje technologiczne mają swój schemat: najpierw są ignorowane („skoro koń biega dobrze, po co samochód?”), potem uznawane za nierealne („gdzie ładować elektryka?”), a w końcu stają się nowym standardem („używasz jeszcze benzyny? To prymitywne!”).

Jesteśmy na zakręcie – portfele Passkey przechodzą z innowacji do konieczności.

Perspektywy zastosowania

Obecnie pierwsi użytkownicy – firmy krypto-native i wizjonerskie instytucje – migrują do portfeli Passkey, zyskując przewagę dzięki bezpieczeństwu i operacyjności.

- Za 1 ~ 2 lata: Firmy masowo wdrażają portfele Passkey. Kolejne duże ataki na tradycyjne portfele sprawiają, że ubezpieczyciele wymagają Passkey jako warunku polisy, a zarządy pytają, czemu ich skarbiec nie korzysta z „najbezpieczniejszego portfela”.

- Za 3 ~ 5 lat: Mainstreamowa adopcja, używanie frazy seed staje się sygnałem zagrożenia, jak korzystanie z hasła bez 2FA. Nowi użytkownicy pomijają frazę seed, od razu korzystając z Passkey.

- Przyszłość: Fraza seed zniknie jak modemy dial-up czy dyskietki. Pomysł, by chronić miliardy dolarów 24 słowami zapisanymi na kartce, będzie tak absurdalny, jak trzymanie pieniędzy pod materacem.

Prosta prawda

Każda zmiana technologiczna podąża tym schematem: opór, adopcja, dominacja. Telegraf – telefon, film – cyfrowy, silnik spalinowy – elektryczny. Przełomowa technologia nie wygrywa przez stopniowe ulepszenia, lecz przez całkowite wyeliminowanie poprzednika.

Portfel Passkey to nie tylko krok naprzód – to ewolucja modelu bezpieczeństwa aktywów cyfrowych.

Wnioski: czas wyboru

Rozwiązanie jest na wyciągnięcie ręki.

Po stracie 50 miliardów dolarów branża kryptowalut stoi na rozdrożu: kontynuować iteracje na tej samej podatnej architekturze – montując mocniejsze zamki na kartonowych drzwiach – czy zaakceptować zmianę sposobu myślenia o bezpieczeństwie portfeli.

Portfel Passkey reprezentuje tę zmianę – nie przez lokalną optymalizację, lecz przez zmianę architektury.

Technologiczni giganci już potwierdzili, że Passkey to przyszłość uwierzytelniania. Pierwsza implementacja w krypto – zcloak.money – jest już dostępna, dowodząc, że bezpieczeństwo i wygoda nie muszą się wykluczać.

Zmiany technologiczne mają przewidywalny schemat: to, co dziś wydaje się rewolucyjne, jutro stanie się standardem. Pytanie nie brzmi, czy portfele Passkey staną się normą, lecz kiedy.

Nadszedł moment Tesli dla portfeli kryptowalutowych.

Jedynym pytaniem jest: czy jesteś gotowy?

Zastrzeżenie: Treść tego artykułu odzwierciedla wyłącznie opinię autora i nie reprezentuje platformy w żadnym charakterze. Niniejszy artykuł nie ma służyć jako punkt odniesienia przy podejmowaniu decyzji inwestycyjnych.

Może Ci się również spodobać

Udział w rynku spadł o 60%, czy Hyperliquid może wrócić na szczyt dzięki HIP-3 i Builder Codes?

Co ostatnio wydarzyło się w Hyperliquid?

Europejska walka klas stojąca za przejęciem Juventusu przez Tether

To nie kryptowaluty stały się nudne, to ty w końcu zrozumiałeś zasady gry.